Информационная безопасность образовательного учреждения представляет собой интегрированную систему мероприятий, направленных на достижение двух ключевых задач. Первая задача заключается в обеспечении защиты персональных данных и информационной инфраструктуры от несанкционированного доступа, кражи информации и модификации конфигурации системы третьими лицами. Вторая задача состоит в предотвращении распространения среди обучающихся любых видов пропаганды, рекламы и иных материалов, запрещенных законодательством.

Информационная безопасность

В целях правового просвещения, повышения уровня правовой грамотности, а также профилактики и противодействия киберпреступлениям, в том числе совершаемым с использованием средств мобильной связи, распространяются социальные видеоролики на следующие темы:

-

«Мошенническая схема «Направление электронных писем, сообщений и звонков от имени различных фондов»

-

«Мошенническая схема «Игра на бирже»

-

«Мошенническая схема «Звонок от сотрудников правоохранительных органов»

-

«Мошенническая схема «Звонок из службы безопасности банка»

Просим вас с вниманием отнестись к информации, представленной в указанных видеороликах, и принять меры для предотвращения возможных случаев мошенничества.

Звонок от сотрудника правоохранительных органов

Звонок из службы безопасности банка

Мошенническая схема "Электронные письма, сообщения и звонки от имени различных фондов"

Детские безопасные сайты

Безопасные сайты для детей:

Госуслуги. Дети - специальный раздел для детей с полезной информацией о цифровой безопасности, правах ребёнка, правилах пользования интернетом.

Урок Цифры - Всероссийский образовательный проект по обучению цифровым навыкам школьников с 1 по 11 класс.

Родителям

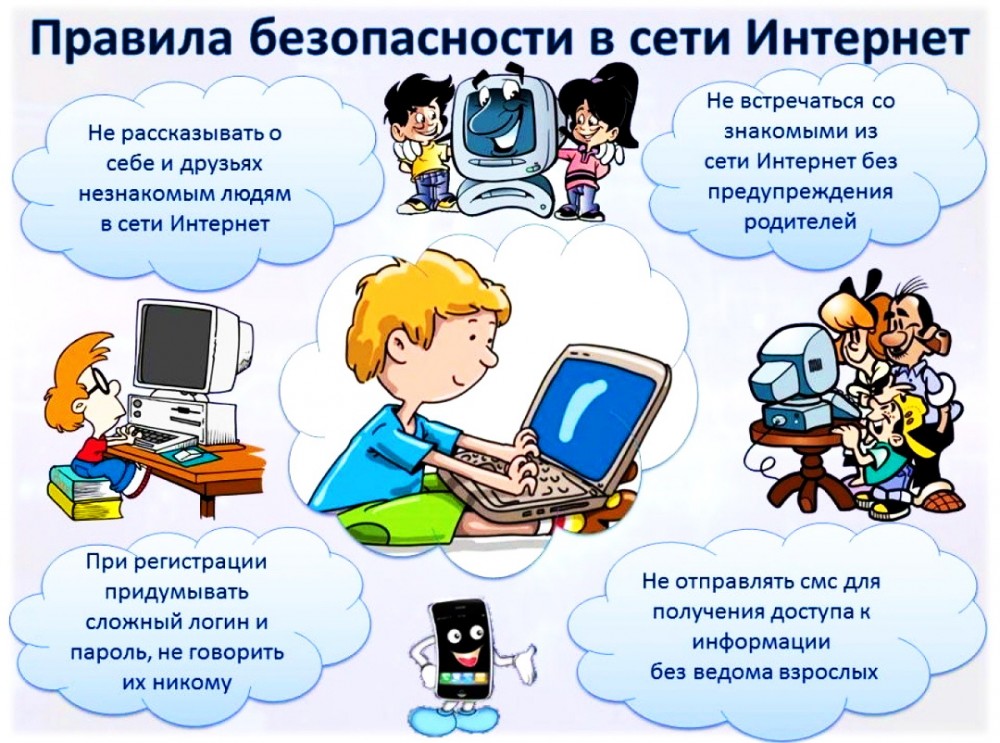

Какие же опасности ждут детей в сети интернет?

- Утрата финансовых средств и конфиденциальной информации

- Формирование компьютерной зависимости, включая патологическую склонность к играм

- Риск доступа к нежелательному интернет-контенту и взаимодействие с незнакомыми лицами, которые могут выдавать себя за доверенных субъектов

Советы по безопасности в этом возрасте

- Объясните ребенку, что такое интернет-пространство. Расскажите, что интернет — это прежде всего инструмент для поиска информации и обучения.

- Договоритесь с ребенком о времени, которое он будет проводить в интернете. Для разных возрастов свои нормы: чем старше ребенок, тем больше времени он может проводить онлайн.

- Объясните детям, что в интернете человек может не быть тем, за кого он себя выдает. Двенадцатилетняя девочка из чата в реальности может оказаться сорокалетним мужчиной.

- Расскажите ребенку о мошенничестве в интернете: розыгрышах, лотереях, тестах. Научите его никогда не отправлять СМС без разрешения взрослых, чтобы получить доступ к информации или услугам.

- Объясните детям, что нельзя раскрывать личные данные в интернете. Если сайт требует имя, помогите ребенку придумать псевдоним, который не раскроет никакой личной информации.

- Предупредите ребенка о возможном опасном контенте в интернете: наркотики, порнография, киберунижение и злоумышленники. При встрече с таким контентом ребенок должен сразу рассказать об этом родителям.

- Обсуждайте с детьми их виртуальных друзей. Если ребенок хочет встретиться с Интернет-другом в реальности, он должен обязательно посоветоваться с вами.

Педагогам

ПЕДАГОГАМ ОБ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Когда мы говорим об информационной безопасности, чаще всего думаем о компьютерах, сетях, интернете и хакерах. Но в образовательной среде проблема выходит за рамки: нужно защищать учеников от информации, которая может негативно влиять на их формирование и развитие. Речь идет о пропаганде разного рода.

Что такое информационная безопасность?

Информационная безопасность - это защита информационной системы от случайного или намеренного вмешательства, которое может нанести ущерб владельцам или пользователям данных.

На практике три аспекта информационной безопасности играют ключевую роль:

- Доступность: возможность быстро получить нужную информацию.

- Целостность: актуальность и точность данных, защита от изменений и разрушений.

- Конфиденциальность: предотвращение несанкционированного доступа к информации.

Нарушение доступности, целостности и конфиденциальности данных может произойти из-за различных угроз для компьютерных систем.

Основные угрозы информационной безопасности

Современная информационная система - это сложная структура, состоящая из множества взаимосвязанных компонентов. Каждый из них может быть подвержен внешним воздействиям или выйти из строя.

Компоненты информационной системы можно разделить на несколько групп:

Аппаратные средства: компьютеры, их составные части (процессоры, мониторы, периферийные устройства - принтеры, контроллеры, кабели, линии связи и т.д.).

Программное обеспечение: приобретенные программы, исходные и объектные модули, операционные системы и системные утилиты (компиляторы, компоновщики, диагностические программы и др.).

Данные: временные и постоянные, хранящиеся на дисках, флэшках, в архивах, в виде печатных документов и системных журналов.

Персонал: пользователи, системные администраторы, программисты и другие сотрудники.

Опасные воздействия на информационную систему можно разделить на случайные и преднамеренные. Практика проектирования, производства и использования информационных систем показывает, что они подвержены различным случайным воздействиям на протяжении всего жизненного цикла. Причины таких воздействий при эксплуатации включают:

- стихийные бедствия и отключения электроэнергии;

- технические неисправности и сбои оборудования;

- ошибки в программном обеспечении;

- просчеты сотрудников;

- помехи в каналах связи из-за внешних факторов.

Преднамеренные воздействия - это осознанные действия злоумышленника. Нарушителем может оказаться сотрудник, посетитель, конкурент или наемник. Мотивы таких действий разнообразны:

- недовольство сотрудника своей карьерой;

- получение взятки;

- любопытство;

- конкурентная борьба;

- стремление утвердиться любой ценой.

Рассмотрим гипотетическую модель потенциального нарушителя:

- нарушитель обладает квалификацией разработчика системы;

- нарушителем может быть как посторонний, так и законный пользователь;

- нарушителю известны принципы работы системы;

- нарушитель ищет наиболее уязвимые места в защите.

Несанкционированный доступ — самый частый и разнообразный вид компьютерных нарушений. Он использует любые ошибки в системе защиты и возможен из-за неправильного выбора, установки или настройки средств защиты.

Разделим каналы несанкционированного доступа на три группы:

Через человека:

кража носителей информации;

подглядывание информации с экрана или клавиатуры;

чтение информации из распечаток.

Через программу:

перехват паролей;

дешифровка зашифрованных данных;

копирование информации с носителя.

Через аппаратуру:

использование специальных устройств для доступа к информации;

перехват побочных электромагнитных излучений от аппаратуры, линий связи или сетей электропитания.

Важно обратить внимание на угрозы, с которыми сталкиваются компьютерные сети. Их особенность заключается в том, что компоненты сети распределены в пространстве. Связь между узлами осуществляется физически через сетевые линии и программно через механизм сообщений. Управляющие сообщения и данные передаются в виде пакетов обмена. Компьютерные сети уязвимы для удаленных атак. Нарушитель может находиться за тысячи километров, атакуя не только компьютер, но и информацию, передаваемую по сетевым каналам.

Обеспечение информационной безопасности

Создание системы информационной безопасности – задача многогранная. Ее можно разделить на пять уровней:

Законодательный. Законы, нормативные акты, стандарты и другие правовые документы.

Правовая основа для защиты информации:

Морально-этический. Нормы поведения, нарушение которых может нанести ущерб репутации как отдельного человека, так и организации.

Административный. Общие меры, принимаемые руководством. К ним относятся:

- Приказ о назначении ответственного за информационную безопасность.

- Должностные обязанности этого специалиста.

- Перечень информационных ресурсов и баз данных, подлежащих защите.

- Инструкция по предоставлению информации третьим лицам и регулированию доступа сотрудников.

Физический. Механические, электрические и электронные барьеры, препятствующие несанкционированному доступу.

Аппаратно-программный. Электронные устройства и специализированные программы для защиты информации.

Меры по созданию безопасной информационной среды в школе:

Мы обеспечили защиту компьютеров от внешних угроз, таких как вирусы, логические бомбы и хакерские атаки. Контролируем электронную почту, следим за входящей и исходящей корреспонденцией. На персональных ПК установлены пароли. Для фильтрации сайтов используем контент-фильтры.

Все эти меры создают систему защиты от угроз. Специалисты должны понимать принципы ее работы и оперативно реагировать на проблемы. Под защитой находится вся система обработки информации.

Лица, отвечающие за информационную безопасность, несут личную ответственность. Система должна быть протестирована и согласована. Гибкость и эффективность защиты повышаются, если администратор может менять ее параметры.

Рекомендации по организации работы с информационными ресурсами

Перед началом работы необходимо чётко определить цель и сформулировать информационный запрос.

Рекомендуется разработать оптимальный алгоритм поиска информации в сети интернет, который позволит сократить временные и трудовые затраты.

Следует заранее установить временной лимит (2-3 часа) на работу с информационными ресурсами, включая просмотр телепередач, чтение и использование интернета.

Во время работы необходимо делать перерывы продолжительностью 5-10 минут для предотвращения физического напряжения и снижения зрительной нагрузки.

Необходимо владеть комплексом упражнений для снятия зрительного напряжения и уменьшения физической усталости.

Работа должна осуществляться в хорошо проветриваемом помещении при оптимальном освещении и в эргономичной рабочей позе.

Следует избегать легкомысленного отношения к спам-сообщениям и посещениям потенциально небезопасных веб-сайтов, так как это может привести к риску интернет-преступлений.

При регистрации в социальных сетях не рекомендуется указывать персональные данные, такие как адрес проживания или дата рождения.

Использование персональных данных в логинах и паролях не рекомендуется.

Несоблюдение этих рекомендаций может привести к компрометации учётных записей электронной почты и заражению домашних ПК, что может быть использовано для включения их в бот-сети или кражи банковских данных.

Для обеспечения безопасности информации, хранящейся на компьютере, рекомендуется создать отдельный профиль.

При использовании информации из интернет-источников в учебных или профессиональных целях необходимо проверять её достоверность. Рекомендуется сверять информацию из трёх независимых источников перед принятием решения о её использовании.

О достоверности информации на веб-сайте можно судить по его авторству и репутации.

При размещении информации о себе, своих близких и знакомых в социальных сетях необходимо предварительно получить их согласие.

Не рекомендуется размещать фотографии себя и своих близких в интернете, которые могут вызвать негативные последствия в будущем.

Важно соблюдать нормы этического поведения при общении в интернете, поскольку проявление грубости может спровоцировать аналогичное поведение у других пользователей.

При использовании материалов из информационных источников (книги, периодические издания, интернет) необходимо указывать источник или делать ссылку на него, особенно если материал был переработан.

Методические и справочные материалы

МЕТОДИЧЕСКИЕ РЕКОМЕНДАЦИИ

На сайте представлены полезные материала по вопросам цифровой безопасности. Здесь можно найти методические разработки для проведения уроков, а также памятки и рекомендации для родителей по обеспечению безопасного поведения детей в сети.

Интернет-ресурсы для педагогических работников

- http://www.fid.su/projects/deti-v-internete сайт Фонд Развитие Интернет.

- http://www.ligainternet.ru/ Лига безопасного Интернета.

- http://www.nachalka.com/node/950 Видеоролик «Развлечение и безопасность в Интернете»

- http://www.igra-internet.ru/ Интернет-игра «Изучи Интернет – управляй им»

- https://media.foxford.ru/articles/zashhita-rebenka-v-internete Кибербезопасность: как защитить ребёнка в интернете